ایمنسازی ویندوز در جلوگیری از بروز حملات باجافزارهای WannaCry و Petya

شناسایی انواع بدافزارها و ویروسهای مختلف در تمامی عصرهای گوناگون با عنایت به تشخیص حفرههای امنیتی موجود در نرمافزارها و بسترهای متفاوت بهعنوان یکی از اصلیترین و اساسیترین موارد قابل پیشگیری و مبارزه مطرح میباشد. دو نمونه از مخربترین باجافزارهای (نوعی از انواع بدافزارها که دسترسی رایانههای شخصی را مسدود و سپس تقاضای پرداخت مبالغی را از مصرفکنندگان مینماید) توسعه یافته در حال حاضر که بهصورت پیوسته و همهگیری در حال پخش بوده و عناوین WannaCry و Petya را به خود اختصاص دادهاند در سیستمعامل ویندوز با استفاده از درزهای امنیتی موجود در نسخه اول پروتکل دیرینه SMB گسترش پیدا مینمایند.

پروتکل نامبرده که در دسته انواع بلوکهای پیامرسانی سروری دستهبندی میگردد در حالت کلی بهمنظور انتقال و اشتراک انواع گوناگون فایلها بین رایانههای متصل به یک شبکه محلی ایفای نقش مینماید که نسخه اول آن نیز یعنی SMBv1 بنا بر دلایلی بهصورت پیشفرض بر روی سیستمعامل ویندوز فعال میباشد. بر طبق گفته کمپانی مایکروسافت نسخه گذشته پروتکل اشاره شده تنها به این دلیل همچنان به فعالیت خود ادامه میدهد که برخی از نرمافزارها و برنامههای گوناگون بهروزرسانیهای مختلفی را جانب توسعهدهندگان خود دریافت نکرده و همچنان بستر فوق را جهت تدارک عملکرد خود گزینش مینمایند، اما غیرفعالسازی آن بهمنظور جلوگیری از بروز حملات مختلف به رایانههای شخصی بسیار لازم و ضروری به شمار میرود. بر همین اساس کمپانی مذکور در طی بیانیهای اعلام نماییده است که پروتکل فوق را بهصورت پیشفرض در بسته بهروزرسانی Fall Creators Update ویندوز 10 غیرفعال مینماید، اما مصرفکنندگان نسخههای گذشته سیستمعامل همچنان در معرض خطر قرار دارند.

خوشبختانه غیرفعالسازی دستی خط و مشی نامبرده بهسادگی انجام پذیرفته و بههیچعنوان تمهیدات فراوانی را جهت انجام نیازمند نمیباشد. صرف نظر از سیستمعامل مورد استفاده (ویندوز 10، ویندوز 8 و یا ویندوز 7)، قطع قابلیت عملکردی پروتکل فوق بهمنظور افزایش امنیت رایانه شخصی اکیداً توصیه میشود تا تدارک زمینههای حملات توسط باج افزارهای معرفی گردیده در آینده با کاهش هنگفتی همراه گردند.

غیرفعالسازی پروتکل SMBv1 در سیستمعاملهای ویندوز 10 و 8

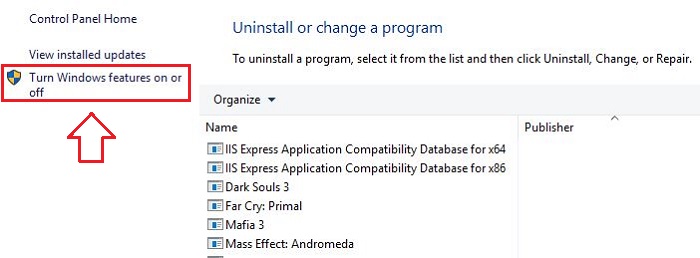

خوشبختانه غیرفعالسازی نسخه اول پروتکل نامبرده در سیستمعاملهای ویندوز 10 و 8 به دلیل وجود گزینه آن در قالب منوهای گرافیکی بهراحتی امکانپذیر میباشد. برای این منظور ابتدا کلیدهای ترکیبی Windows + X را فشرده و سپس در منوی میانبر نمایان گردیده گزینه Control Panel را انتخاب کنید.

قالب تنظیماتی Programs and Features را گشوده و سپس از طریق منوی موجود در سمت چپ پنجره بر روی گزینه Turn Windows features on or off کلیک کنید.

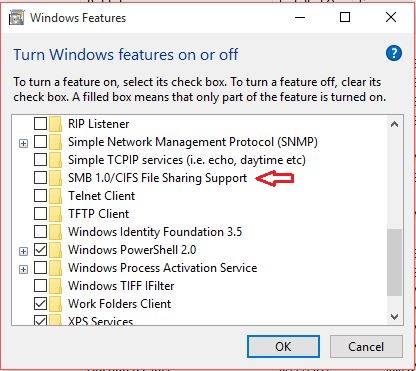

در پنجره کوچک نمایان گردیده ابتدا صفحه را اندکی به سمت پایین هدایت و پس از غیرفعالسازی گزینه SMB 1.0/CIFS File Sharing Support رایانه شخصی را یک مرتبه راهاندازی مجدد کنید (ویندوز بهصورت پیشفرض پیغامی را جهت ریستارت نماییدن رایانه شخصی نمایان میکند).

غیرفعالسازی پروتکل SMBv1 در سیستمعامل ویندوز 7

غیرفعالسازی پروتکل نامبرده در سیستمعامل ویندوز 7 به دلیل عدم موجودیت آن در قالب منوهای گرافیکی متأسفانه بهراحتی امکانپذیر نبوده و ایجاد تغییراتی در بطن ابزار ویرایشگر رجیستری را برای این منظور نیازمند میباشد. پروتکل فوق در زمان عرضه ویندوز 7 زیرساختی ارزشمند جهت اشتراکگذاری انواع فایلهای گوناگون در یک شبکه محلی به شمار رفته و بر همین اساس کمپانی مایکروسافت قابلیت غیرفعالسازی آن را بهسادگی فراهم نیاورده است (علاوه بر آن باجافزارهای فوق در زمان عرضه سیستمعامل نامبرده نیز وجود خارجی نداشتهاند).

برای این منظور ابتدا منوی استارت سیستمعامل را گشوده و سپس در کادر جستجوی محتوا عبارت regedit را تایپ کرده و سپس کلید اینتر را بفشارید.

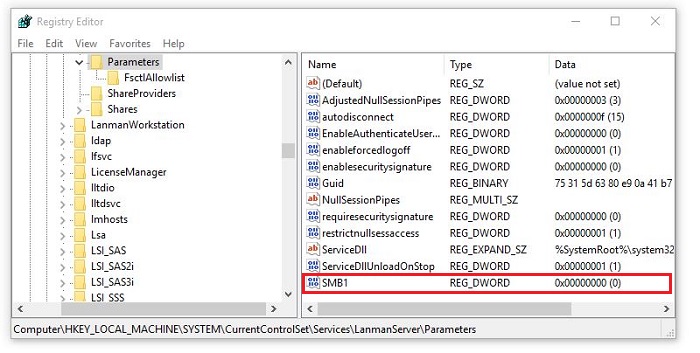

در ابزار ویرایشگر رجیستری نمایان گردیده، ابتدا بر روی کلید HKEY_LOCAL_MACHINE در پنل سمت چپ کلیک کرده و سپس به مسیر فوق مراجعه کنید:

SYSTEM/CurrentControlSet/Services/LanmanServer/Parameters

اکنون بر روی زیر کلید Parameters یک مرتبه کلیک راست کرده و سپس گزینه New>DWORD (32-bit) Value را گزینش نمایید.

عنوان کلید نمایان گشته در بخش سمت راست پنجره را به مقدار رشتهای SMB1 تغییر دهید (با کلیک راست کردن بر روی آن و سپس انتخاب گزینه Rename).

کلید فوق بهصورت پیشفرض با مقدار عددی 0 ایجاد میگردد که عالی است، زیرا صفر در سیستم باینری به معنای غیرفعال بودن ویژگی و 1 به معنای فعال بودن آن میباشد. درصورتیکه مقدار کلید 1 است میتوانید با گشودن آن و سپس تایپ مقدار 0 در کادر Value Date آن را مجدداً غیرفعال کنید.

اکنون رایانه شخصی را بهمنظور اعمال تغییرات انجام پذیرفته یک مرتبه راهاندازی مجدد کنید ، همانطور که در ابتدای نوشته فعلی نیز اشاره شد ، غیرفعالسازی پروتکل نامبرده بهمنظور ایمنسازی رایانه شخصی و جلوگیری از تدارک حملات در آینده بسیار حیاتی به شمار میرود. ترفندهای گردآوری گشته در این مقاله بهمنظور قطع قابلیت عملکردی پروتکل بر روی تنها یک کامپیوتر مفید واقع میگردند. درصورتیکه تعداد چندین رایانه شخصی به شبکه محلی متصل میباشند، اجرای مجدد دستورالعمل برای تمامی آنها الزامی است. علاوه بر آن ذکر این نکته نیز ضروری است که نسخههای دوم و سوم پروتکل اشاره شده از حفرههای امنیتی گذشته رنج نمیبرند.

منبع : سخت افزار